Závěr již tak složitého a divokého loňského roku dostal další ránu. Hackerům se podařilo využít softwarových zranitelností v rámci aplikací rodiny Orion od texaské společnosti SolarWinds a díky tomu se probourat do systémů amerických ministerstev a významných společností. Napadena byla například infrastruktura gigantů Microsoft, Intel, Cisco, Nvidia nebo Deloitte. Útočníci díky tomu měli přístup k e-mailům a dalším citlivým údajům.

To, jaké další subjekty byly napadeny a jaký je skutečný rozsah škod, prozatím není jasné. SolarWinds uvádí, že ohroženo může být asi 18 tisíc z 300 tisíc jeho zákazníků včetně institucí jako Evropský parlament nebo NATO. To už ostatně před několika lety zařadilo kyberprostor mezi plnohodnotné válečné oblasti, a tedy na úroveň klasických pozemních či námořních akcí.

Pro řadu lidí je takto rozsáhlý útok překvapením. O společnosti SolarWinds totiž doposud neslyšeli. S hodnotou přes pět miliard dolarů se sice obchoduje na newyorské burze, její produkty ale používají pouze IT odborníci, kterým slouží pro monitoring toho, co se děje v jejich sítích, aplikacích a informačních systémech. V této komunitě je SolarWinds poměrně oblíbenou a rozšířenou značkou, což odpovídá současnému rozsahu útoku. "Mezi oběťmi jsou vlády, konzultační, technologické, telekomunikační a těžební společnosti ze Severní Ameriky, Evropy, Asie a Blízkého východu," napsala bezpečnostní společnost FireEye, která provedla technickou analýzu útoků na SolarWinds a která se předtím sama stala terčem útoků.

Česká stopa útoku

Problémy se s velkou pravděpodobností nevyhnuly ani Česku, i když ani zde prozatím rozsah není známý. Aplikace od SolarWinds totiž používají nejenom tuzemské firmy, ale také státní instituce. Mezi zákazníky jsou třeba Česká správa sociálního zabezpečení, pražský dopravní podnik, hasiči nebo teplárny.

Po oznámení globálních útoků proto v řádu hodin začal reagovat Národní úřad pro kybernetickou a informační bezpečnost (NÚKIB). "Při ověřování, zda je vaše síť kompromitovaná, je třeba vzít na vědomí, že ke kompromitaci mohlo dojít již v březnu 2020, a provést bezpečnostní audit dostatečně do minulosti," varoval úřad s tím, že rizika vyhodnotil jako závažná.

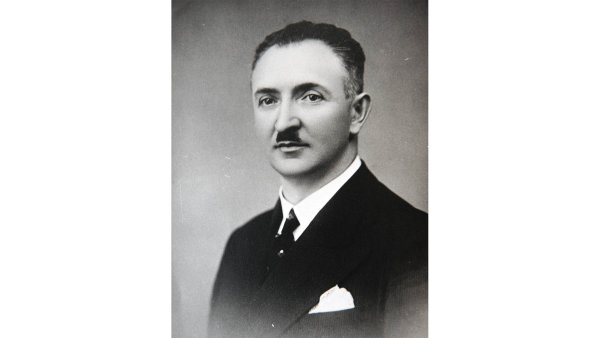

Stopy v Česku jsou ve skutečnosti ještě větší. Aplikace Orion od SolarWinds se totiž ze značné části programují v Brně, kde americký podnik od roku 2008 provozuje výzkumné a vývojové centrum. To zaměstnává zhruba 350 odborníků a v rámci globální struktury SolarWinds je považováno za největší a jedno z nejdůležitějších. Firma do něj nadále hledá nové lidi, spolupracuje s brněnskými technickými univerzitami a letos například navázala partnerství s VUT. "Po světě máme přes třicet kanceláří, ale Brno je pro nás jedna z hlavních," uvedl pro Ekonom Joe Kim, který do prosince působil jako technologický ředitel SolarWinds a nyní na stejnou pozici zamířil do IT společnosti Citrix.

Aplikace Orion od SolarWinds se ze značné části programují v Brně, kde americký podnik provozuje výzkumné centrum.

SolarWinds v současné době situaci nekomentuje a neříká ani, do jaké míry se Brno na problému podílí a jak ho řeší. Firma nyní primárně hasí problémy přímo se zákazníky a kvůli přítomnosti na burze komunikuje s investory a regulátory.

Způsob, jakým bylo a je možné některé aplikace od SolarWinds zneužít, je velmi nebezpečný, nenápadný a bohužel čím dál častější. Útočníci dokážou podvrhnout běžné softwarové aktualizace, které SolarWinds svým zákazníkům posílá, a díky tomu se v systémech usadit. Při útoku na dané organizace se tak využívá prostředník a již zavedený dodavatel. Podobným způsobem se například napadají průmyslové systémy.

S těmito útoky skrze dodavatelský řetězec má zkušenosti i český Avast, jehož populární nástroj CCleaner určený pro čištění Windows byl napaden zhruba před rokem. "Myslíme si, že cílem útoku nebyl CCleaner jako takový, ale dodavatelský řetězec, který je s ním spojený. CCleaner je cestou a způsobem, jak se dostat k našim zákazníkům," popsala pro Ekonom bezpečnostní šéfka Avastu Jaya Baloo. To potvrdila i Bezpečnostní informační služba, která se na vyšetřování útoku podílela. Akci přisoudila hackerům z Číny, před kterými zpravodajci společně s NÚKIB už nějakou dobu varují.

Hra světových mocností

Akce kolem SolarWinds však neukazuje na Čínu, ale na Rusko. Bezpečnostní společnost FireEye viní ruskou hackerskou skupinu známou jako Cozy Bear, která se zaměřuje na zpravodajsky cenné cíle. Útoky přes SolarWinds jsou využívány ke sledování komunikace a získávání informací.

Rusko je na světové hackerské scéně aktivní dlouhodobě. NÚKIB uvádí, že za proniknutí do sítě tuzemského ministerstva zahraničí, ke kterému došlo v roce 2019, stojí právě Rusové. Ransomware Ryuk, který vyřadil například nemocnici v Benešově, je rovněž ruské provenience. Na českém území dlouhodobě operuje zejména skupina Fancy Bear neboli Sofacy, jež se soustřeďuje na získávání zpravodajských informací.

Sofacy je zároveň technologicky velmi vyspělým uskupením, které působí systematicky a jeho práce zřejmě vyžaduje nemalé finanční prostředky. To naznačuje, že jde o státem placenou aktivitu. "Jde jim o krádež informací, ne o finanční zisk. Jejich cíle jsou téměř stoprocentně zaměřené na geopolitiku − jde o vlády, ambasády, diplomaty a tak dále," popisuje pro Ekonom Alexis Dorais-Joncas ze slovenské společnosti ESET, který se podílí na analýzách útoků Sofacy.

Rusko je na hackerské scéně velmi silné a na státní úrovni disponuje značnými kapacitami. Právě kvůli těmto skutečnostem a zemi původu se v poslední době s podezřením nahlíží na ruskou antivirovou společnost Kaspersky. Západní svět ji podezřívá ze spolupráce se státem a některé země se podobně jako v případě Huaweie brání nasazování softwaru od Kaspersky. Firma tato nařčení odmítá a pro západní zákazníky postavila datové centrum v neutrálním Švýcarsku.

Aktuální číslo časopisu Ekonom

Aktuální číslo časopisu Ekonom